فایروال چیست و انواع آن

حملات سایبری میتواند برای کسب و کارها بسیار ویرانگر باشد. با افزایش تعداد حملات سایبری هدفمند، مسئولیت شرکتهای خدمات پشتیبانی شکبه (MSP) روز به روز خطیر میشود.

باید بدانید که داشتن یک یا چند دیوار آتش میتواند تفاوت زیادی در امنیت شبکه ایجاد کند. بیش از 25 سال است که فایروالها اولین خط دفاعی در امنیت شبکه هستند. دیوارهای آتش به محافظت از شبکهها و دستگاهها در برابر طیف وسیعی از خطرات امنیتی، یعنی دسترسی غیر مجاز از خارج از شبکههای کاربران، کمک میکند.

فهرست مطالب

فایروال چیست؟

Firewall یک نرمافزار، سختافزار یا ترکیبی از این دو میباشد که بر اساس سیاستهای امنیتی سازمان، ترافیک ورودی و خروجی شبکه را رصد و فیلتر میکند. در اصل، فایروال مانعی است که بین یک شبکه داخلی خصوصی و اینترنت عمومی قرار دارد. هدف اصلی فایروال این است که اجازه دهد ترافیک بدون تهدید وارد شده و از ترافیک خطرناک جلوگیری شود.

دیوار آتش، بستهها را بین شبکه رد وبدل میکند و مسیریابی آنها را انجام میدهد. همه اجازههای دسترسی به شبکه داخلی لاگ برداری میشود و اگر چیزی مشکوک بود به مدیر سیستم اخطار میدهد.

فایروال چگونه کار میکند؟

دیوارهای آتش ترافیک ورودی را بر اساس قوانین از پیش تعیین شده به دقت تجزیه و تحلیل میکنند و ترافیک ناشی از منابع ناامن یا مشکوک را برای جلوگیری از حملات فیلتر میکنند. فایروالها در درگاه ورودی رایانه به نام پورت از ترافیک محافظت میکنند، جایی که اطلاعات با دستگاههای خارجی رد و بدل میشود.

به عنوان مثال، آدرس منبع 172.18.1.1 مجاز است تا از طریق پورت 22 به مقصد 172.18.2.1 برسد. آدرسهای IP را به عنوان خانه و شماره پورت را به عنوان اتاق داخل خانه در نظر بگیرید. فقط افراد معتمد (آدرس منبع) اجازه ورود به خانه را دارند (آدرس مقصد)، سپس فیلتر می شود تا افراد داخل خانه با توجه به سطوح دسترسی مختلف، اجازه دسترسی به اتاقهای خاص (پورتهای مقصد) را داشته باشند. مالک خانه مجاز به ورود به تمام اتاقها (تمام پورتها) هست، در حالی که کودکان و مهمانان اجازه ورود به مجموعه خاصی از اتاقها (پورتهای خاص) را دارند.

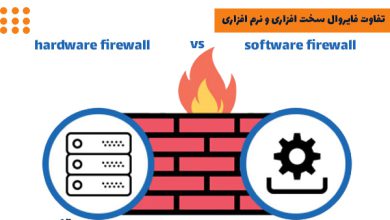

انواع فایروال سخت افزاری و نرم افزاری

فایروالها میتوانند نرم افزاری یا سخت افزاری باشند. البته برای امنیت بیشتر بهتر است از ترکیب این دو استفاده شود. فایروال نرم افزاری برنامهای است که بر روی هر رایانه نصب شده و تردد را از طریق شماره پورتها و اپلیکیشنها تنظیم میکند، در حالی که فایروال فیزیکی قطعهای از تجهیزات است که بین شبکه و gateway شما نصب شده است.

فایروال سخت افزاری یک دستگاه فیزیکی است که پشت روتر قرار گرفته و ترافیک ورودی را بررسی میکند. در حالی که یک کاربر معمولاً کابل شبکه را مستقیماً به رایانه یا سرور وصل میکند ، در صورت استفاده از فایروال سخت افزاری،با فایروال سخت افزاری، ابتدا کابل به فایروال وصل میشود. فایروال بین شبکه خارجی و سرور قرار دارد و یک راه حل ضد ویروس (antivirus solution) و یک مانع سخت (hard barrier) در برابر نفوذ ارائه میدهد.

فایروال ایرانی Maltiwall (بومیسازی شده) برای حفاظت از امنیت شبکه سازمانهای کوچک و بزرگ تمام قد ایستاده است! برای کسب اطلاعات بیشتر همین حالا با شماره زیر تماس بگیرید:

فایروال های نرم افزاری محبوبترین روش حفاظت از شبکه برای کاربران خانگی هستند. این فایروالها معمولاً به عنوان برنامههای مستقل یا به عنوان بخشی از یک نرم افزار ضد ویروس ارائه میشوند. علاوه بر محافظت از ترافیک ورودی و خروجی، یک فایروال نرم افزاری میتواند از سیستم شما در برابر برنامههای Trojan یا Worm محافظت کند و گزینههای مختلفی را برای کنترل عملکرد آنها امکان ارائه میدهد.

در مقاله دیگری که تحت عنوان تفاوت فایروال سخت افزاری و نرم افزاری نوشتهایم، به صورت مفصل راجع به این دو صحبت کرده و به بررسی معایب و مزایا استفاده از هرکدام پرداختهایم.

انواع روشهای فایروال جهت مدیریت ترافیک

یک نوع دیگر از دستهبندی انواع فایروال وجود دارد که آنها را به دوستهی فایروالهای مبتنی بر شبکه و فایروالهای مبتنی بر میزبان (هاست) تقسیم میکند. فایروالهای مبتنی بر میزبان روی سرورهای شخصی نصب میگردند و فایروالهای مبتنی بر شبکه در زیر ساختهای ابری و سرویسهای مجازی به کار میروند. در ادامه روشهایی که فایروال تحت شبکه با آنها ترافیک را مدیریت میکند بررسی میکنیم.

فایروال فیلترینگ بستهها (Packet-filtering)

قدیمیترین نوع فایروال، ترافیک را بر اساس بستهها (packets) که بیتهای کوچکتری از دادهها هستند، فیلتر میکند. هر بسته دارای اطلاعات header است که به رایانه شما کمک میکند فایل را مانند یک پازل در کنار هم قرار دهد. Packet-filtering با مشاهده این هدرها کار میکند.

آدرسی که packet از آن آمده و پروتکل اتصال (connection protocol)، دو بیت مهم از اطلاعات هستند که در header قرار دارند. فایروالهای Packet-filtering به این اطلاعات اولیه نگاه میکنند.

برای مثال بررسی میکنند که آیا آدرس IP موجود در هدر متعلق به فیس بوک است یا blacklisted host؟ و آیا پروتکل استاندارد TCP است یا نه؟ در نهایت بستههایی که اجازه عبور در شبکه را ندارند Drop میشوند یعنی به مقصدشان هدایت نمیشوند.

فایروال های Packet-filtering در دو دسته قرار میگیرند:

- stateful

- stateless

فایروالهای stateless بستهها را مستقل از یکدیگر بررسی کرده و فاقد context هستند. context شبکه ممکن است شامل آدرسهای شبکه، بستهها، اثر انگشت یا انواع دیگری از دادهها باشد که شواهدی از الگوها را در طول زمان نشان میدهد.

در مقابل، فایروالهای stateful علاوه به بررسی آدرس، اطلاعات مربوط به بستههای قبلاً ارسال شده را به خاطر میآورند و نسبت به نوع stateless ایمنی بسیار بیشتری دارند

به صورت کلی این فایروالها ایمنی زیادی برای شبکه شما ایجاد نمیکنند. برای مثال، آنها نمیتوانند تعیین کنند که آیا محتویات در حال ارسال بر برنامهای که به آن دسترسی دارد تأثیر منفی خواهد گذاشت یا خیر.

برای مثال این نوع فایروال نمیتواند یک درخواست مخرب که آدرس منبع آن مجاز شناخته شده، اما منجر به حذف یک پایگاه داده میشود را شناسایی کند. Next-generation firewalls و proxy firewalls برای تشخیص چنین تهدیدهایی مجهزتر هستند.

فایروال بازرسی قانونی (Stateful inspection)

نام دیگر این فایروالها، دینامیک بستهها (dynamic packet-filtering) میباشد. این مدل فایروال، جدولی دارد که در آن مسیر همه ارتباطات مشخص است. زمانی که بستهای میآید، اطلاعات هدر آن را اطلاعات موجود در جدول میسنجد و بر مبنای آن تصمیم میگیرد که این ارتباط انجامپذیر هست یا نه؟

فایروالهای stateful inspection تمامی ارتباطات را از زمان باز شدن آن اتصال تا بسته شدن مشاهده و ضبط میکند. به این صورت مسیر بستهها در شبکه همیشه باقی میمانند و میتوان بازرسی دادهها را بر مبنای این دیتاها انجام داد. این نوع دیوارها به دلیل پیچیدگی زیادی که دارند، در برابر حملات DoS آسیبپذیرند.

فایروال لایه کاربرد و پروکسی (application layer getaway & proxy)

امروزه نیاز به یک فایروال خوب و قدرتمند برای امنیت شبکهها در برابر حملات شدیدا حس میشود. فایروال لایه کاربرد، طرفیت انتقال بسته را میسنجد و بین درخواستهای معتبر و ترافیکهای مضر تفاوت قائل میشود. اساس کار این نوع دیوارها، محتوای منتقل شده است پس به متخصصین امنیت امکان کنترل دقیقی نسبت به دادههای شبکه میدهد.

پروکسی فایروال به مثابه سیستمی میان سیستم شما و اینترنت قرار میگیرد و شما به صورت مستقیم به اینترنت دسترسی ندارید. این موضوع کار را برای هکرها سخت میکند چون آنها محل شما را به راحتی متوجه نخواهند شد. پس پروکسی با مانع شدن از اتصال مستقیم از خارج از شبکه، سطح امنیت زیادی را ایجاد میکند. این فایروالها به پردازش زیادی نیاز دارند و تا لایه هفتم ترافیک را میتوانند آنالیز کنند.

کلام پایانی

برای مدیریت شبکه، استفاده از فایروال ضروری است. شبکهها، دیتا و اطلاعاتی حساس و حیاتی دارند که بدون فایروال نمیتوانند آنها را ذخیره و ایمن کنند. به کمک آن، از شبکهها و کامپیوترهای خود در برابر حملات متفاوت، محافظت کنید و اینگونه خیالتان را آسوده کنید. داشتن firewall برای هر شرکت و سازمانی حیاتی است.

درباره نویسنده این مقاله

اشتراک گذاری این مقاله

اشتراک گذاری در twitter

Twitter

اشتراک گذاری در linkedin

LinkedIn

اشتراک گذاری در telegram

Telegram

اشتراک گذاری در whatsapp

WhatsApp

اشتراک گذاری در email

Email

خواندن این مطالب توصیه میشود

سیستم پیشگیری از نفوذ (IPS) چیست و چرا باید استفاده شود؟

سیستم پیشگیری از نفوذ (ISP) چیست و چرا باید از آن استفاده کرد؟ سیستم پیشگیری …

سگمنتیشن در گوگل آنالیتیکس

سگمنتیشن در گوگل آنالیتیکس وقتی وارد آنالیتیکس میشوید با دنیایی از داده مواجه هستید. هر …

لینک نوفالو چیست؟ آیا تاثیری در سئو سایت دارد؟

لینک نوفالو چیست و چه تاثیری در سئو سایتی دارد؟ لینکهای نوفالو (nofollow) چه هستند؟ …

تفاوت لوگو و هویت بصری چیست؟

تفاوت لوگو و هویت بصری چیست؟ به نظر شما لوگو با هویت بصری تفاوت دارد؟ …